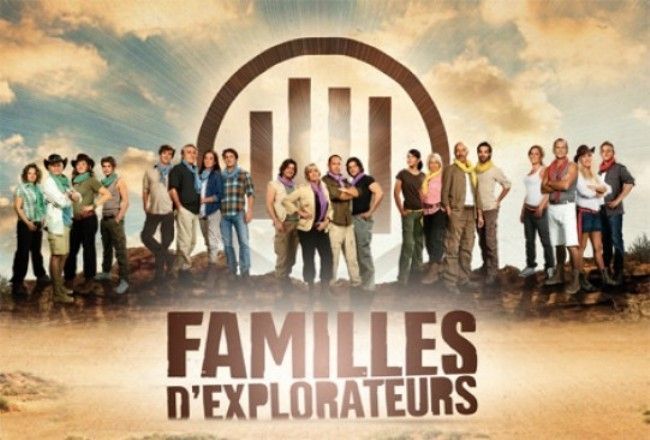

A priori, quand on regardait l’annonce de familles d’explorateurs on voyait un projet qui avait l’air plutôt cool puisque les familles sélectionnées étaient toutes plus ou moins clichés comme la famille catho les L’Appartien qui rappelle un peu les Le Quesnois de la vie est un long fleuve tranquille avec des enfants très très polis, des parents discrets, et tous très pieux ou encore les Ferronne mi belge mi italien, un mélange détonnant entre grande gueule et chaleur humaine.

Des familles que tout oppose partent dans le désert australien dans un confort plus que spartiate pour s’affronter dans des épreuves physiques et morales, et explorer les trésors que la nature nous a laissé. Ça promet un bon programme de télé-réalité ! Et pourtant l’audience est faible. Quelles sont les raisons de cet échec de TF1 (après celui de Carré VIP) ? En regardant Touche Pas à Mon Poste sur France 4, les chroniqueurs descendent l’émission sans concession le comparant à un ersatz raté de Koh Lanta.

Même si j’aime bien Touche pas à mon poste (malgré certains chroniqueurs bourgeois à deux balles qui se veulent proches des couches populaires mériteraient un article entier) je les ai trouvé un peu dur. Certes, je l’avoue, en regardant les premières émissions je n’étais pas spécialement ultra fan, je ne voyais pas vraiment ce que ça apportait de plus, toutefois j’appréciais l’aspect tout public et familial.

Et puis au fil des émissions, j’ai commencé à m’intéresser de plus en plus aux familles. Entre les Zora avec un papa qui aurait mérité un bon petit reportage dans Confessions Intimes, et la mère Fiasson complètement faux-cul, tricheuse et langue de vipère, je m’attachais de plus en plus aux familles intègres comme les L’Appartien, qui pètent un peu leur cliché de gentils catho pour laisser place à des fils courageux, volontaires, et droits.

De même, les Ferronne, avec leur tempérament de feu, nous ont offert un des plus beaux clash de la TV réalité. Peu à peu, je commence même à en faire une affaire personnelle. Mon regard, qui autrefois se détournait du téléviseur, préférant laisser l’émission en bruit de fond, reste cette fois-ci accroché aux performances des L’Appartien, qui ne sont plus que deux désormais, et se battent comme des lions nonobstant les stratégies pourraves de la green family.

Moi qui la première ne trouvait grand intérêt à cette émission, j’ai eu ce désir de plus en plus irrrépréssible de voir les travers des hommes entre coups fumeux et langues putassières, mais surtout une envie inéluctablement humaine de voir le gentil gagner.

Freddy film complet vf

Tokyo revenger saison 2 vf au completTokyo revengers saison 2 streaming anime manga gratuit en français

Tokyo revengers saison 2 épisode 1 en streaming gratuit VF#ip=1- tokyo revengers saison 2 ep 1 vf

- tokyo revengers 2 vf

- tokyo revenger saison 2 vf#ip=1